Сетевой инженер поясняет за нетран или как правильно взломать любой мейнфрейм

Сетевой инженер поясняет за нетран или как правильно взломать любой мейнфрейм

Небольшое предисловие: по специальности ваш покорный слуга - сетевой инженер. Эта статья - это попытка в нарративной форме объяснить основы современных инфокоммуникационных архитектур и пояснить термины, чтобы ваш отыгрыш был не просто хорошим, но и реалистичным. Выделенные курсивом термины по большей части относятся к реальной жизни и для более глубокого понимания >смело можете вбивать их в поисковик

Так что же, панк, поговаривают на районе, что ты в нетраннеры подался? Я гляжу и деку себе раздобыл, хоть и старенькую. Ты смотри, это дело опасное и неблагодарное. Может снаружи-то оно и выглядит красиво, сетевые ковбои, борцы с корпоративным гнётом, повелители цифрового пространства, а на деле одна ошибка - и ты труп с перегоревшим мозжечком, пускающий слюну в тёмном углу заброшенного здания. Нет, нетран - это не просто продвинутые программы и быстрая дека. Это - абсолютная битва разумов, в которой знания и понимание порой поважнее будут. Присаживайся, можешь вон ту банку синтпива взять, а я уж расскажу, что к чему

Ну, начнём мы с основ. Киберпространство или сеть - это в первую очередь объединение всех компьютеров и вычислительных систем мира. В старые добрые времена первопроходцы исследовали её через монохромные мониторы и тонны команд, но будь уверен - современный метод с визуализацией кода в виде объектов и управлением через спинной мозг хоть и проще для понимания, но работает всё с тем же - с данными, которые передаются по проводам за счёт колебаний электричества

Каждое устройство имеет свой собственный сетевой адрес, по которому можно отправить информацию, назначающийся примерно так же, как зданиям в городе. Передаваемые данные удобно воспринимать, как купленный с доставкой, ну, положим тренажёр. Тренажёр настолько крупный, что в одну посылку не поместится, поэтому его тебе привезут разными доставками по разным маршрутам. Точно также, для гибкости передачи, информацию нарезают на небольшие куски, пакеты, а уже затем отправляют. Сами правила, по которым идут процессы соединения устройств и передачи данных называют протоколами

Протоколы - твои лучшие друзья. С их помощью ты можешь не только отправлять и получать информацию, но и управлять оборудованием и узлами. Умелый нетраннер всегда держит у себя пару программ для того, чтобы например перегрузить шлюз, через который за тобой гонятся сетевые копы, или перемешать кнопки этажей в лифте, когда очередные бандиты придут за своей долей. Мне подобное не раз и не два жизнь спасло

Любой взлом состоит из следующих этапов:

- Разведка: исследование, идентификация и выбор цели, часто с использованием публичных источников данных (соцсети, сайты и т. п.) Вооружение: оснащение вредоносным содержанием файла или других данных, которые должны быть прочтены или открыты жертвой. Это может быть вирус или эксплойт

- Доставка: донесение вредоносного контента до жертвы (чаще всего с помощью почты, сайтов или с физического носителя)

- Заражение: запуск вредоносного кода, используя имеющиеся на целевом компьютере уязвимости, с последующим его заражением

- Инсталляция: открытие удалённого доступа для незаметного управления и обновления вредоносного кода

- Получение управления: получение обновлений с новым функционалом извне, а также управляющих команд для достижения поставленных целей

- Выполнение действий: сбор и кража данных, шифрование файлов, перехват управления, подмена данных и другие задачи, которые могут стоять перед нарушителем, то есть тобой

Как понимаешь, у корпораций инженеры и нетраннеры тоже люди, и ошибиться могут, и забыть о чём-то. Главное - уметь пользоваться чужими косяками. Вот примерный список того, с чем можно столкнуться в порядке убывания вероятности:

- Слабость системы доступа. Часто учётные записи на аппаратуре обладают слишком большими правами либо могут их быстро повысить. Многие пароли ненадёжны и легко подбираются, а сама система пользователей может быть уязвима к различного вида вмешательствам

- Ошибки шифрования. Многие данные с полезной для тебя информацией передаются без защиты, либо легко расшифровываются. Порой нужные тебе вещи лежат на поверхности

- Уязвимость к внедрению. Любая система получает и обрабатывает данные. Местами, прямо в них можно внедрить команды или вредоносный код, после чего они без проблем проникнут внутрь

- Устаревшие компоненты. Будь уверен, другие нетраннеры без дела не сидят, а потому старые версии программ и аппаратуры уже успели облазить вдоль и поперёк до тебя. Если встретишь не обновлявшуюся систему, то проблем она не вызовет

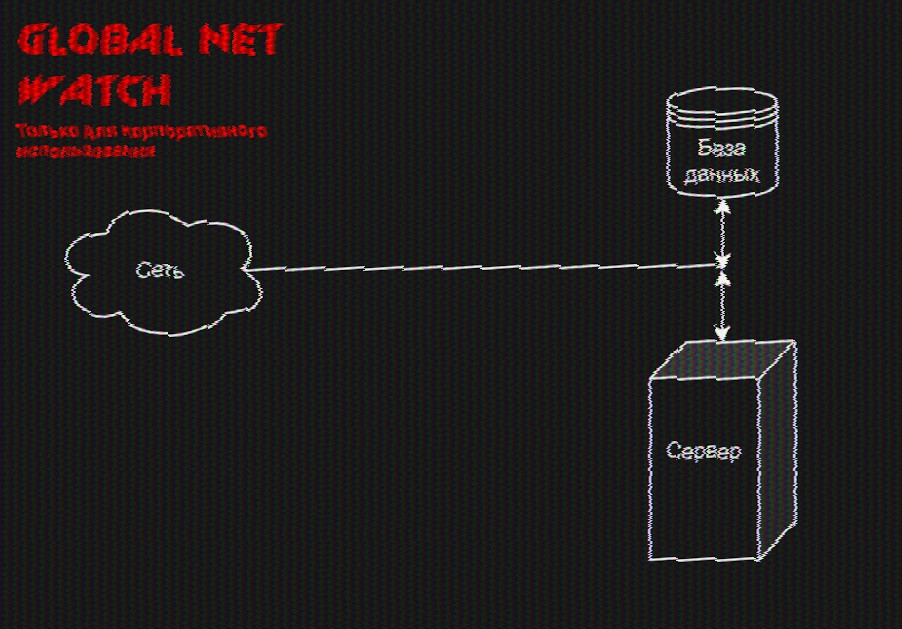

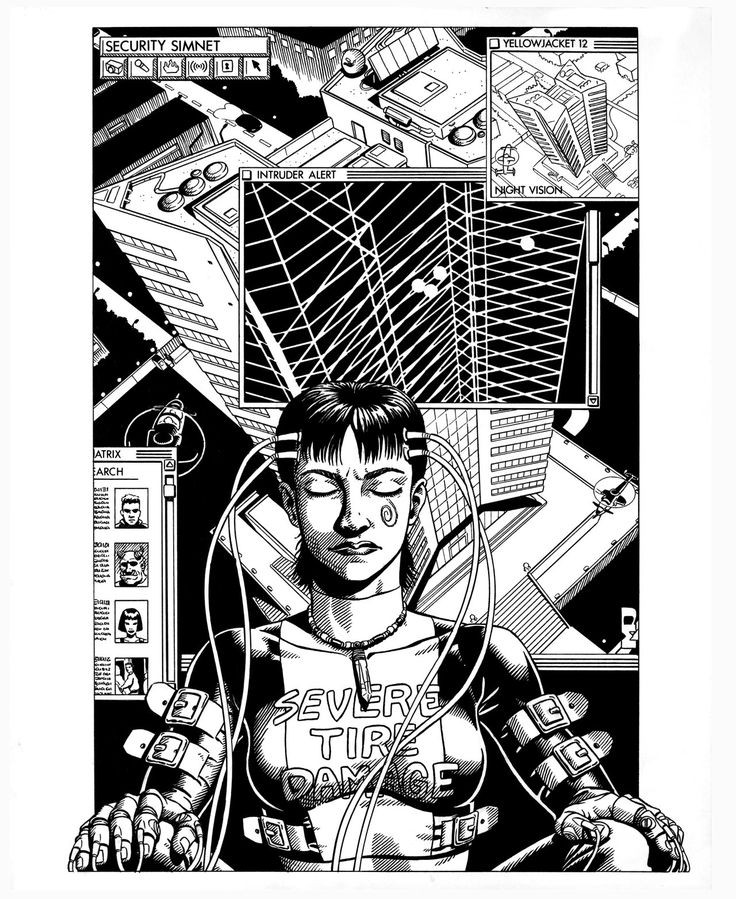

Ну, основы вроде обсудили, так что дельтуем дальше, в более сложные темы. Как уже было сказано, сеть там, где есть вычислительная техника. И вот тут-то и начинается веселье, потому как устроена она может быть самыми разными способами. Запомни самое главное - корпы не дураки, зачастую в свою безопасность они вкладываются как следует. Всегда разведывай обстановку, прежде чем лезть в систему. Сейчас я тебе перекину пару изображений, для наглядности

… [Data Transmitting] …

На символику не обращай внимания. Собственно, вот тебе наглядная функциональная схема простенькой системы. Есть сам сервер (ещё его могут называть мейнфреймом) с программами и вычислительным мощностями, обрабатывающий информацию. Также, может присутствовать база данных, в которой хранятся массивные файлы (например, список клиентов или собранная статистика). Не считая встроенной защиты самого сервера, тут проблем возникнуть не должно. Подобная простая реализация часто встречается в местах, где надо было сэкономить или завершить установку быстро - это системы слежения за городскими системами или сети маленьких компаний

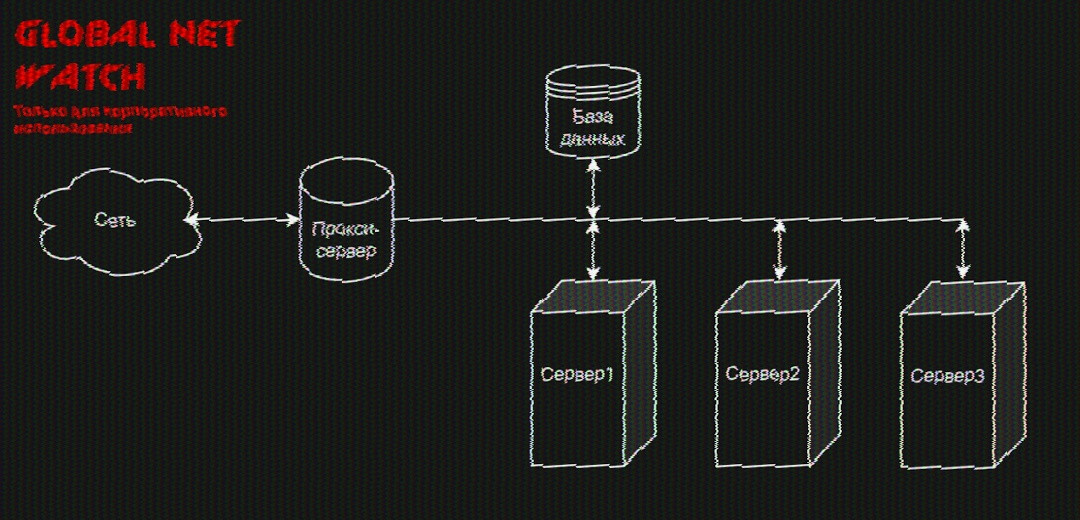

А вот тут мы имеем дело с уже куда более сложной и охраняемой системой. Во-первых, добавился прокси-сервер, распределяющий нагрузку между системой и фильтрующий её. Вдобавок, в нём может быть реализована система защиты - лёд (в оригинале - I.C.E, программа защищающая от взлома). С этим нужно быть поосторожнее, потому что те корпы, что покрупнее, могут и убить нарушителя. Такой лёд называют чёрным и с ним нужно быть куда осторожнее, если поджарится не хочешь. Ну, и как видишь, серверов тут не один, а несколько и взаимодействовать они между собой могут по разному. Вот примерные варианты того, как это может происходить:

- Каждый мейнфрейм может иметь свой функционал, отличный от остальных

- Каждый мейнфрейм может иметь одинаковый функционал, а прокси-сервер распределяет между ними нагрузку

Вдобавок, часть серверов могут быть резервными и в случае неисправности основных заменят их. Самый мой нелюбимый случай, чаще всего встречается именно в тот момент, когда тебе нужно быстро выключить всю систему. Плюс ко всему, корпоративные нетраннеры могут быть также подключены и следить за ситуацией, в случае чего нападая на нарушителя. Поверь, тебе не захочется одновременно загружать эксплойт для обхода льда и отбиваться от чёрных программ, которые из тебя овоща сделают

Ладно, вижу устал ты, да и синтпиво вроде как кончилось, так что дам всего лишь несколько советов напоследок, авось пригодятся. Зачастую, систему проще обойти, а не ломать. Используй весь свой арсенал и старайся пройти незаметно, ведь чем меньше ты наследишь, тем меньше вероятность потом увидеть цену за свою голову. И наконец, самое слабое звено любой системы - это человек. Даже если мейнфреймы самые современные и крутые, даже если с десяток сотрудников обслуживают и обороняют их, одна ошибка любого из них откроет тебе дорогу. Люди порочны, глупы и продажны, так что пользуйся этим, и быть может, протянешь больше пары месяцев…